I rischi di cybersecurity derivanti dalla carenza di competenze interne alle aziende

In uno scenario globale che ha visto un drammatico aumento degli attacchi informatici negli ultimi tre anni, la presenza di adeguate competenze interne in materia di Information Security è diventato un fattore determinante per la tutela delle aziende.

Infatti, a fronte anche dei dati esposti nell’ultimo rapporto Clusit, nel primo semestre 2022 è stato registrato un incremento del + 53% del numero di attacchi rispetto allo stesso periodo dell’anno scorso. Oltre al numero, è risultata essere aumentata la Severity, cioè l’impatto stimato degli attacchi. Di frequente si tende a ricercare esternamente all’azienda la fonte di Cyber-attacchi, al contrario rilevanti risultano essere i rischi e le minacce a cui un’azienda è esposta a causa di Insider aziendali che possono danneggiarla, sia intenzionalmente che per negligenza.

Tipici esempi di azioni da parte dei dipendenti che possono danneggiare le aziende, anche involontariamente, sono l’apertura di e-mail di Phishing, la mancata o inadeguata partecipazione alla formazione in materia di Information Security, la perdita di dispositivi aziendali contenenti dati e informazioni, la condivisione di file e di e-mail senza un’adeguata conoscenza delle Policy e delle procedure di Data Classification, navigazione su siti Web dannosi e installazione di Software non autorizzato.

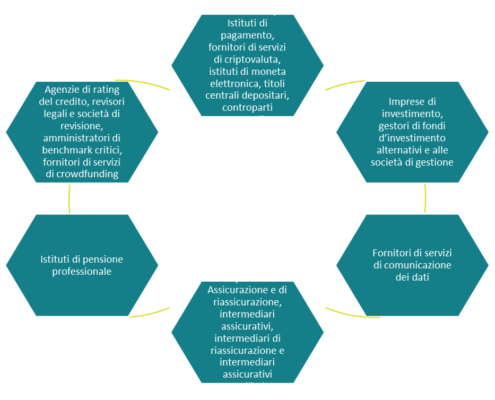

Fortunatamente, le Best Practices di riferimento e le normative di settore forniscono linee guida tecniche e organizzative anche a presidio di tali rischi, tra le quali:

- Disegno e implementazione di adeguati modelli di valutazione, monitoraggio e controllo dei rischi ICT e di sicurezza – di particolare attualità nel settore Bancario il 40° aggiornamento della Circolare 285 di Banca d’Italia in cui sono stati modificati il Capitolo 4 “Il sistema informativo” ed il Capitolo 5 “La continuità operativa” al fine di attuare le Linee guida EBA sulla gestione dei rischi inerenti alle tecnologie dell’informazione.

- Implementazione di adeguati processi e strumenti per il monitoraggio dei Client dei dipendenti e delle infrastrutture ICT tramite soluzioni quali SIEM, EDR e XDR – il continuo monitoraggio consente una rapida rilevazione di “exploit” e di attività sospette. Infatti, tramite tecnologie come le Suite EDR, le aziende possono monitorare gli endpoint per rilevare comportamenti sospetti nonché registrare e analizzare ogni singola attività ed evento. Inoltre, la correlazione delle informazioni raccolte consente di eseguire attività di risposta automatiche, come l’isolamento di un endpoint infetto dalla rete quasi in tempo reale.

- Implementazione di adeguati modelli di “Role-Based Access Control” e di “Segregation of Duties”, finalizzati a restringere al massimo i privilegi di accesso dei singoli dipendenti sui sistemi e ad evitare conflitti tra le attività nei processi operativi. Un modello “Role Based Access Control” (RBAC), rappresenta un presidio di “controllo d’accesso basato sui ruoli’’ (e sulle mansioni effettive dei singoli dipendenti) che concorre al governo della sicurezza delle informazioni e risulta essenziale per il rispetto dei principi di “Least privilege” e “Need to know”. La “Segregation of Duties” (SoD) si basa sul non concentrare su un unico soggetto le responsabilità di un processo o di un’attività critici, per evitare errori o frodi, e consente di comprendere quali siano i processi e le attività potenzialmente in conflitto SoD, identificando anche azioni correttive.

- Implementazione di Policy e procedure di Data Classification che rendano possibile la realizzazione di un adeguato livello di protezione delle informazioni e dei dati aziendali. La Data Classification ha l’obiettivo di classificare i dati secondo determinate categorie di rischio e criticità e di definire adeguate modalità di trattamento del dato (trasmissione elettronica, spedizione per posta interna/esterna, archiviazione, stampa, copia, ecc.).

- Sessioni di formazione obbligatorie, con frequenza almeno annuale, in materia di Information Security Awareness dirette a tutto il personale, incluso il management e le figure direzionali. Lo scopo (oltre al rendere l’azienda Compliant a normative come GDPR, Direttiva NIS, Framework NIST ed ISO 27001) è accrescere la responsabilità degli utenti, favorendo un atteggiamento maggiormente attivo nei confronti delle possibili minacce alle quali essi stessi, in quanto parte dell’azienda, sono esposti.

- Campagne simulate di Phishing attraverso strumenti automatizzati, ad esempio tramite piattaforme ah hoc in cloud, che riflettono le minacce di phishing in corso e future. La simulazione si avvale dell’inserimento di marchi noti, che sono spesso protagonisti in campagne di Phishing reali, e fondamentale risulta essere la realizzazione di un apprendimento attivo del destinatario.

- Verifiche periodiche da parte della funzione Internal Audit in ambito ICT e sicurezza rappresentano presidi di monitoraggio essenziali per rendere la sicurezza aziendale conforme alla crescente evoluzione dei rischi ICT e di sicurezza, anche a fronte della maggiore esposizione dovuta alla crescente digitalizzazione dei processi di Business. Ciò implica un ruolo determinante per chi effettua l’Audit interno su tematiche ICT e di sicurezza, al fine di individuare se l’azienda sta adottando un approccio appropriato, efficace ed efficiente, rispetto agli Standard internazionali di riferimento nonché a leggi e regolamenti vigenti.

- Informative ai dipendenti nel processo di Onboarding contenenti le linee guida di sicurezza delle informazioni definite dall’azienda – secondo la “Society for Human Resource Management (SHRM)” un corretto Onboarding si basa sulle cosiddette ‘’Quattro C’’: Compliance, Clarification, Culture, Connection. La prima di queste (Compliance) riveste un ruolo fondamentale per la sicurezza delle informazioni. Infatti, soltanto tramite un’adeguata comunicazione ed una formale approvazione da parte dei dipendenti delle linee guida per la sicurezza delle informazioni aziendali, è possibile introdurre un efficace deterrente e costruire un’adeguata consapevolezza in merito a tali tematiche, con la finalità di ridurre drasticamente il rischio di violazioni.

- Definire ruoli e responsabilità in materia di Information Security e Cybersecurity per tutti i dipendenti – per innestare adeguati presidi tecnici e organizzativi in relazione alla sicurezza delle informazioni all’interno dell’organizzazione, molteplici standard internazionali suggeriscono la nomina di un “Chief Information Security Officer (CISO)” (anche in Outsourcing), quale responsabile del governo della sicurezza delle informazioni, e l’implementazione di processi, strumenti e unità organizzative di IT Security Operations. Tuttavia, la crescente incidenza di Cyber attacchi di Phishing, Social Engineering e furto di credenziali, dimostra altresì l’importanza di non considerare la sicurezza come una responsabilità esclusiva di tali figure e unità aziendali e di come sia necessaria una formale responsabilizzazione sul tema per tutti i dipendenti a prescindere da ruoli, mansioni e responsabilità.

A conferma dell’importanza di tali presidi tecnici e organizzativi a protezione delle informazioni aziendali, è essenziale tenere conto dei dati ufficiali emanati dai Player globali che operano in ambito Information Security e Cybersecurity. Infatti, secondo Trend Micro, leader mondiale di soluzioni Enterprise di Cloud Security, il recente incremento del lavoro da remoto ha comportato un maggiore utilizzo delle soluzioni basate su Cloud, che ha causato un aumento di alcune tipologie di attacco informatico, quali: sfruttamento di configurazioni Cloud errate, Social Engineering, sfruttamento di problemi nel controllo degli accessi, Phishing, furto di credenziali ed Escalating Privilege.

Interessanti anche i dati emersi dal report “Cost of Insider Threats Global Report – 2022” di Proofpoint realizzato dal Ponemon Institute che ha rilevato un aumento del 44% in due anni degli Insider Threats (cioè causati da dipendenti o collaboratori negligenti ed insider criminali) in cui la causa principale della maggior parte degli incidenti (il 56%) risiede nei dipendenti o collaboratori negligenti mentre soltanto il (26%) sarebbe originato da Insider criminali. Solitamente gli incidenti causati da Insider negligenti sono frutto dell’inosservanza di Policy di sicurezza, mancanza di protezione dei dispositivi, assenza di patch o aggiornamenti. Parallelamente, rispetto al biennio precedente, anche il furto di credenziali ad opera di Cyber criminali risulta essere raddoppiato.

Dedalo GRC Advisory, Società di consulenza specializzata nell’ambito dell’IT & Security Governance, Risk and Compliance, opera da più di vent’anni al fianco dei propri clienti per supportarli nella strutturazione e nel governo e nell’implementazione dei principali presidi di sicurezza delle informazioni.

Per ricevere ulteriori informazioni clicca qui

di Daniele Binda Senior Manager – IT & Security Governance, Risk Management, Compliance and Finance @ Dedalo GRC Advisor

di Giulia Pagnotta Consultant – IT & Security Governance, Risk Management, Compliance @ Dedalo GRC Advisory